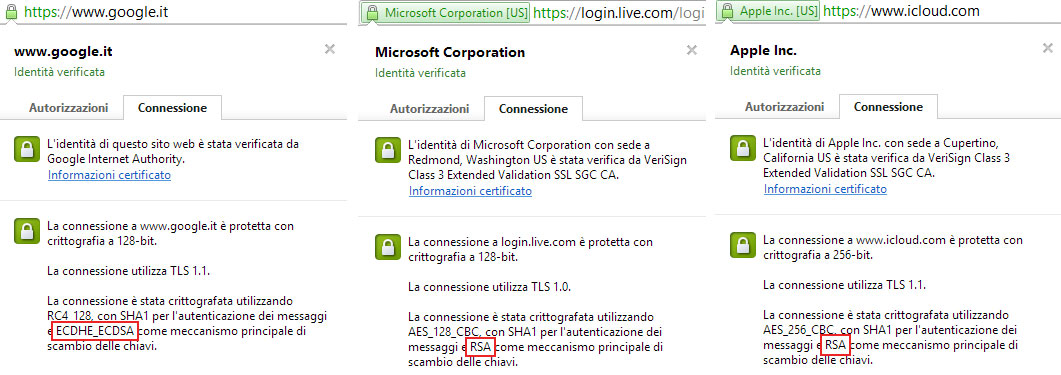

Un augurio per il 2015: più crittografia per tutti

Come c'era da aspettarsi, in seguito alle rivelazioni di Snowden (per conto mio un eroe)…

Il caso PRISM: debolezze del protocollo RSA

Il continuo susseguirsi di notizie sul caso Swoden, il giovane 30enne ex dipendente dell’NSA -…

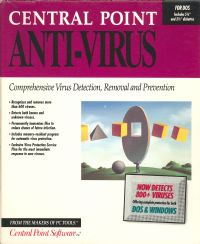

La nascita degli Antivirus

A cavallo della metà degli anni ’80, il fenomeno dei Virus informatici comincia a diventare…

L’alba del Trusted Computing…

Il prossimo anno arriverà Windows 8, ultima incarnazione del famoso sistema operativo di casa Microsoft,…

LulzSec e Anonymous: l’operazione Anti-Sicurezza

Spero di non risultare eccessivamente blasfemo nell’affermare che credo di essere di fronte ad un…

RSA Sotto Attacco!

L’autenticazione a doppio fattore è certamente uno dei sistemi più validi che abbiamo a disposizione…

Tutti contro Sony, Sony per tutti?

La cronaca nera informatica degli ultimi mesi, ha senza dubbio un fattor comune a tutti…

La Sicurezza tra le Nuvole

Lasciare i propri averi in mano a degli estranei non è certo una cosa di…

Android visto da dentro

L’articolo della settimana scorsa del nostro caro Alessio, che potete rileggere qui, mi ha dato…

2011: L’anno degli smartphone NFC

Quello che è appena cominciato, è da più parti indicato come l’anno degli smartphone, quello…