Stiano tranquilli gli abitanti del Regno Unito, il governo non ha subito una dichiarazione di guerra da uno Stato straniero, né sono diventate concrete le minacce terroristiche di cui veniamo spesso a conoscenza tramite i tradizionali organi di informazione.

E’ però un fatto che negli ultimi tempi sia stato proprio il Paese dei Windsor il bersaglio di attacchi più o meno “etici” da parte gruppi di hacker decisi a mettere a nudo la precaria situazione di svariate infrastrutture telematiche.

Cerchiamo di ripercorrere gli eventi che hanno portato a questa escalation nell’ambito della sicurezza informatica.

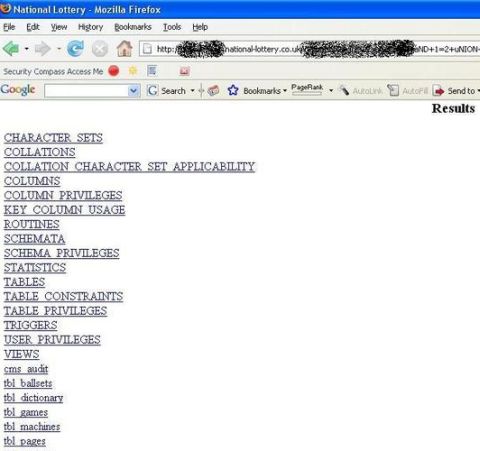

Il 23 febbraio uno white-hacker di nostra conoscenza ha affermato che il sito della lotteria nazionale inglese era vulnerabile a potenziali attacchi di tipo SQL-injection.

Sfruttando l’utilizzo di un parametro non controllato di cui i DBA ed i progettisti della base dati non hanno evidentemente tenuto abbastanza conto, un malintenzionato può accedere alle registrazioni dei partecipanti al gioco organizzato dalla UK Government’s National Lottery Commission.

Poiché il portale prevede anche l’acquisto di biglietti online la vulnerabilità risulta ancora più grave perché ai dati personali degli utenti si aggiungono anche informazioni sensibili quali i metodi di pagamento previsti.

Nonostante gli screenshot piuttosto indicativi la società Camelot Group plc, titolare della licenza per la gestione del sito ha però smentito che i dati siano stati compromessi.

La prima settimana di marzo è stata la volta di uno dei quotidiani storici della tradizione anglosassone, tra i più venduti con quasi un milione di copie al giorno.

Come ormai la quasi totalità della carta stampata, il Daily Telegraph ha deciso di cavalcare l’onda mediatica dell’informazione su Web.

Anche stavolta il protagonista è Unu, l’hacker membro del gruppo rumeno HackersBlog che ha rivelato come la manipolazione dell’URL, in particolare l’aggiunta di alcuni parametri alla stringa che compone solitamente un indirizzo, portasse all’esecuzione di codice arbitrario, fra cui attacchi di tipo SQL injection.

Tra le varie informazioni recuperabili, si è accorto di come una sola tabella contenesse qualcosa come settecento mila indirizzi email di persone che hanno sottoscritto la newsletter; ed è facilmente immaginabile che uso avrebbe potuto fare di questa risorsa un team specializzato in spamming.

Shane Richmond, Community Editor del Telegraph.uk , rispondendo dalle pagine del blog ha puntualizzato che la falla abbia in realtà coinvolto non il sito principale ma uno dei partner (search.property.telegraph.co.uk ).

Nonostante le rassicurazioni, ci sono due aspetti che vanno sottolineati. In primo luogo, un analista di Trend Micro ha consigliato ai vari utenti registrati di cambiare la propria password sia per quanto riguarda l’accesso al portale sia per l’indirizzo della newsletter.

In secondo luogo, è lo stesso Richmond ad affermare che la vulnerabilità derivava da una porzione di codice mal programmata e vecchia di due anni.

Due anni? Per un quotidiano che ha più di 150 anni di storia dell’informazione alle spalle ed una certa reputazione nel trattare con rispetto i propri interlocutori non mi sembra una gran gestione del proprio bacino di utenza.

Domani la seconda ed ultima parte di questo breve ma non privo di amare sorprese inizio 2009 per l’IT security inglese.